Über uns

Seit 2005 unterstützt unser Geschäftsbereich Identitäts- und Sicherheitsmanagement mittelständische und große, international tätige Konzerne sowie öffentliche Einrichtungen bei der Planung, Umsetzung und Pflege von anspruchsvollen Lösungen für Benutzer- und Berechtigungsmanagement, Smart Card Management und Starke Authentifizierung.

Grundlage hierfür ist ein sorgfältig ausgewähltes Portfolio leistungsstarker Produktplattformen, die wir in enger Zusammenarbeit mit unseren Kunden exakt auf die jeweiligen Anforderungen im Unternehmen abstimmen und zu durchgängigen Gesamtlösungen integrieren.

Unsere Lösungen haben einen großen Einfluss auf die Effizienz und Sicherheit im Unternehmen. Auf diese Herausforderung antworten wir mit dem Einsatz von hochqualifizierten Mitarbeitern, dem Aufbau von Expertenwissen sowie einer methodischen Arbeitsweise.

Eine Vielzahl zufriedener Kunden aus unterschiedlichen Branchen dienen uns als Referenz und bestätigen die Qualität unserer Lösungen und Dienstleistungen.

Benutzer- und Berechtigungsmanagement

Transparenz und Effizienz für Administrationspozesse

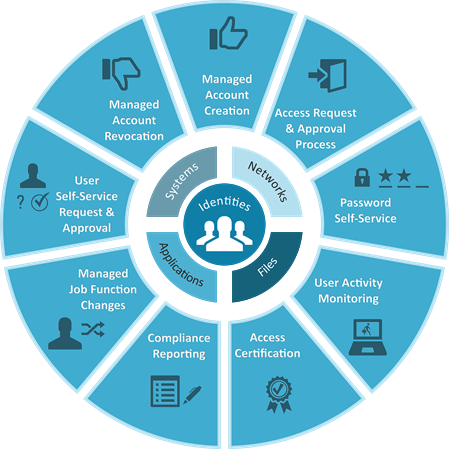

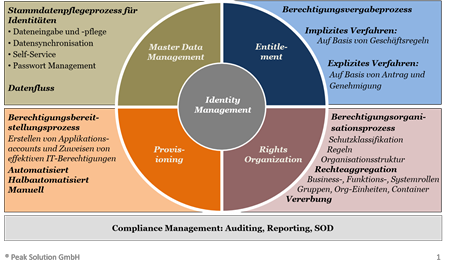

Mitarbeiter, Partner, Lieferanten und Kunden benötigen heute Zugriff auf vielfältige IT-Ressourcen, wie z.B. Netzwerke, Datenbanken und Anwendungssysteme. Mit unseren Lösungen für das Benutzer- und Berechtigungsmanagement können Sie die Identitätsdaten, Konten und Zugriffsrechte einzelner Benutzer vom Tag ihrer Entstehung bis zu ihrem Ausscheiden aus dem Unternehmen systemübergreifend verwalten. Durch die richtige Kombination aus Workflows, Richtlinien, Synchronisationsmechanismen, Bereitstellungs- und Aufhebungsverfahren, Rollenmanagement und User-Self-Services helfen wir Ihnen die Effizienz ihrer Administrationsprozesse zu verbessern und gleichzeitig die Risiken manueller Tätigkeiten zu minimieren. Reporting-, Auditing- und Attestierungs-Funktionen sorgen zudem dafür, dass Ihre Compliance Anforderungen besser erfüllt werden.

Unsere Lösungen für das Benutzer- und Berechtigungsmanagement basieren auf dem NetIQ Identity Manager von Micro Focus und dem One Identity Manager von Quest. Umfangreiche Funktionalität und höchste Leistungsfähigkeit charakterisieren diese Produkte. Gerne informieren wir Sie ausführlich darüber, wie wir hiermit auch sehr komplexe Anforderungen Ihres Unternehmens an das Benutzer- und Berechtigungsmanagement bedarfsgerecht umsetzen.

Starke Authentifizierung

IT-Systeme vor unerlaubten Zugriffen schützen

Wer seine IT-Systeme heute zuverlässig vor unerlaubten Zugriffen schützen möchte, kommt am Einsatz von starken Authentifizierungsverfahren nicht mehr vorbei!

Egal ob mit Smart Card, USB Token, Einmalpasswort oder SD Card: Wir bieten Ihnen die passenden Lösungen für starke Authentifizierung, einschließlich der erforderlichen Middleware und Public Key Infrastructure (PKI). Dabei legen wir besonders Wert auf ein zentrales Management der User Credentials sowie die nahtlose Integration der Lösung in Ihre vorhandene IT-Umgebung.

Und: In Verbindung mit Single-Sign-On lässt sich der tägliche Zugriff auf die Vielzahl von IT-Systemen zudem benutzerfreundlich gestalten. Nach nur einmaliger Anmeldung am System kann der Benutzer schnell und personalisiert auf alle für seine Arbeit relevanten Applikationen, Services und Informationen zugreifen. Die Authentifizierung des Benutzers gegenüber den einzelnen IT-Systemen übernimmt in diesem Fall der Single-Sign-On Mechanismus.

Unsere Lösungen für starke Authentifizierung und Single-Sign-On basieren auf Technologien und Komponenten von Microsoft, Cryptovision, Nexus, Entrust, Gemalto, Siemens, Evidian, und anderen.

Als herstellerunabhängiger Anbieter erläutern wir Ihnen gerne die vielfältigen Möglichkeiten, die Sie haben, um starke Authentifizierung in Ihrem Unternehmen umzusetzen und diskutieren mit Ihnen die jeweiligen Vor- und Nachteile der unterschiedlichen Lösungsansätze. Gerne informieren Sie unsere Spezialisten über weitere Details.

Smart Card Management

Multifunktionale ID-Medien anwendungsübergreifend verwalten

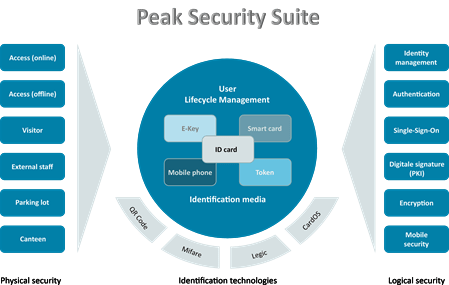

ID-Medien – wie Chipkarten, USB-Token oder NFC Mobiltelefone – sind heute der Schlüssel für eine steigende Anzahl von Anwendungen. Beispielsweise haben sie sich als berührungslos lesbarer Ausweis für die Zutrittskontrolle ebenso etabliert wie als sicheres Speichermedium für digitale Zertifikate zur Authentifizierung von IT-Benutzern und Verschlüsselung von Daten.

Mit unseren Lösungen für Smart Card Management versetzen wir Sie in die Lage, multifunktionale ID-Medien anwendungsübergreifend zu verwalten. Wir unterstützen alle wichtigen Kodierverfahren: Sowohl für kontaktbehaftete Chipkarten, z.B. auf Basis von STARCOS, CARDOS oder JavaCards, als auch für kontaktlose Chipkarten, z.B. auf Basis von LEGIC prime und advant, MIFARE classic und DESFire oder HITAG, HID Prox oder iCLASS.

Unsere Lösungen lassen sich problemlos in bestehende Systemlandschaften integrieren und kommunizieren über standardisierte Konnektoren mit verschiedenen Anwendungen aus dem Umfeld Human Resource (z.B. SAP), Zeit + Zutritt (z.B. dormakaba, Primion, Interflex, nedap), Kantine (z.B. CashControl Kassensysteme, Automaten Seitz), Public Key Infrastructure (z.B. Microsoft, Nexus) sowie Identity Management (z.B. Micro Focus, Quest).

Frei definierbare Drucklayouts bieten Ihnen die Möglichkeit unterschiedliche Ausweistypen für verschiedene Anwendergruppen, wie z.B. Mitarbeiter, Besucher oder Kunden, zu erstellen. Die individuell anpassbaren Verarbeitungs-Workflows und Sicherheitsrichtlinien machen das anschließende Management der multifunktionalen Chipkarten sicher und effizient.

Mit unserem Produkt Peak Security Suite verfügen wir über eine Plattform, auf deren Basis wir auch sehr anspruchsvolle Aufgabenstellungen im Umfeld Smart Card Management zukunftssicher umsetzen können.

Von der Planung bis hin zur erfolgreichen Anwendung

Damit Ihr Unternehmen den Nutzen moderner Lösungen für Benutzer- und Berechtigungsmanagement, Smart Card Management und Starke Authentifizierung zielsicher ausschöpfen kann, bieten wir Ihnen eine umfangreiche Palette an professionellen Dienstleistungen:

- Auf Basis unserer herstellerneutralen Reifegradanalyse identifizieren wir gemeinsam mit Ihnen auf verständliche und strukturierte Weise die Potenziale für Prozessverbesserungen

- Im Rahmen einer toolgestützten Berechtigungsanalyse untersuchen wir Ihre IT-Landschaft gezielt nach ungenutzten Accounts, nicht zuordenbaren Kennungen, Benutzern mit privilegierten Berechtigungen sowie Mitgliedern von administrativen Gruppen und bereinigen bei Bedarf die „gewachsenen“ Strukturen auf Grundlage abgestimmter Richtlinien.

- Mit Hilfe unserer vielfach bewährten IAM Projekt-Methodik, verschiedenen Referenzmodellen aus der Praxis und zahlreichen Templates begleiten wir Sie systematisch und effizient bei der Beschreibung Ihrer Prozesse, der Spezifikation Ihrer Anforderungen, der Auswahl einer geeigneten Lösungsplattform sowie der Ausarbeitung von fachlichen und technischen Feinkonzepten.

- Mit unseren erfahrenen Projektmanagern, Business Consultants und zertifizierten Produktspezialisten unterstützen wir Sie professionell bei der Implementierung Ihrer Lösung und überbrücken bei Bedarf Ressourcenengpässe in Ihrem Projekt.

- Auf Grundlage definierter Service-Levels bieten wir Ihnen umfassende Support- und Pflegedienstleistungen und sorgen für die laufende Weiterentwicklung Ihrer Lösung.

Gerne informieren wir Sie im Rahmen eines persönlichen Gesprächs ausführlich über unser vielfältiges Leistungsangebot.